Man In The Middle Attack yöntemi, saldırganın sunucu ve istemci arasına girerek, kullanıcıların bilgilerini ele geçirmek, şifre almak ve yerel ağda kullanıcıların hesaplarını elde etmek için kullanılan bir yöntemdir.

Bu dolandırıcılık yöntemi, çoğunlukla genel kullanıma açık internet ortamlarında gerçekleşmektedir.

MITM saldırılarının ortak hedefleri PARA’dır. MITM saldırılarının en yaygın hedefleri;

- online alışveriş siteleri,

- online bankacılık siteleri,

- hesap ve kredi kartı detaylarına erişmeden önce giriş yapmanız gereken diğer sitelerdir.

Şaşırtıcı olmacak bir şekilde, suçlular paranın olduğu yere, usulsüz finansal kazanç sağlanan yerlere gider.

MitM saldırı türleri nelerdir?

Rogue Access Point(Hileli Erişim Noktası)

Hileli erişim noktası, iyi niyetli bir çalışan tarafından veya kötü niyetli bir saldırgan tarafından eklenen, yerel bir ağ yöneticisinden açıkça izin almadan güvenli bir ağa yüklenmiş kablosuz bir erişim noktasıdır.

Cihazlar genellikle en güçlü sinyali yayan erişim noktasına otomatik olarak bağlanmaya çalışır. Saldırganlar, cihazların kendi kablosuz erişim noktalarına bağlanmaları için ayarlama yaparlar. Bu sayede kendi ağına erişen kullanıcının bilgilerini ele geçirme fırsatı elde etmiş olurlar. Bunu önlemek için güvenli ağlar üzerinden internete erişmek ve işlemleri yapmak gerekir.

ARP(Adres Çözümleme Protokolü) Sahtekarlığı

ARP sahtekarlığı, kötü niyetli bir kişinin, yerel alan ağı üzerinden sahte ARP (Adres Çözümleme Protokolü) mesajları gönderdiği bir saldırı türüdür. Bu, saldırganın MAC adresinin ağdaki meşru bir bilgisayarın veya sunucunun IP adresi ile bağlantılandırılmasına neden olur.

mDNS(Multicast DNS) Sahtekarlığı

Bilgisayar ağlarında, mDNS protokolü, yerel ad sunucusu(local name server) içermeyen küçük ağlardaki ana bilgisayar adlarını IP adreslerine çözümler.

mDNS, DNS’e benzese de, ARP gibi yayın kullanarak yerel alan ağında (LAN) yapılır. Bu nedenle, sahtekarlık saldırıları için kullanılan bir teknik olarak karşımıza çıkmaktadır.

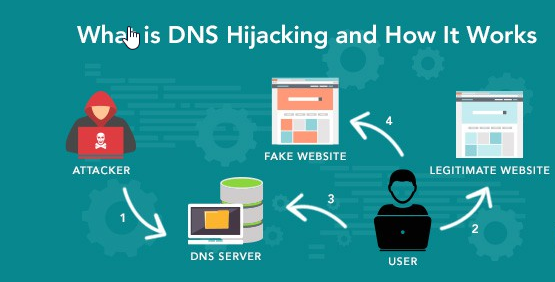

DNS Sahtekarlığı

ARP’nin IP adreslerini LAN üzerindeki MAC adreslerine çözme biçimine benzer şekilde, DNS etki alanı adlarını IP adreslerine çözümler. Bir DNS sahtekarlık saldırısı kullanırken, saldırgan, www.abc.com gibi etki alanı adlarını kullanarak başka bir ana bilgisayara erişmek için bozuk bir DNS önbellek bilgisi sunmaya çalışır. Bu, mağdurun kötü niyetli bir sunucuya hassas bilgiler göndermesine ve güvenilir bir kaynağa bilgi gönderdiklerine inanmalarıyla sonuçlanır. En çok görülen sahtekarlık türlerinden biridir. Bu nedenle internette özellikle hassas bilgilerin girildiği web sitelerinin güvenli olup olmadığı kontrol edilmeli, girilmek istenen web adresi ile ekranda yazan web adresinin doğru olduğu kontrol edilmelidir.

Yukarıdaki yöntemler ışığında MitM saldırılarını olarak ifade etmek gerekirse:

Kullanıcı ortak ağ (genel kullanıma açık) üzerinden internette dolaşırken saldırgan bu ağ üzerinden aktarılan bilgileri dinler.(Sniffing yöntemi). Saldırgan, kullanıcı ile internet sitesi arasındaki bağlantıyı keserek, gerçek siteye ait html belgesinin içine yerleştirdiği gerçek site benzeri sahte bir html sayfasına bağlantıyı yönlendirir. Kullanıcı her şeyden habersiz banka sayfasına girdiğini düşünürken, saldırgan tarafından yönlendirilen ve banka sayfasının kopyası olan sahte bir sayfaya girmiştir. Bu yöntemle, bankaların müşterilerine internet şubeye giriş yapmaları için bankalar tarafından gönderilen Tek Kullanımlık Şifre bilgisi de saldırganın eline geçmiş olur.

MitM ile ağ trafiğinin rahatlıkla saldırgan üzerine yönlendirilmesini önlemek için Hypertext Transfer Protocol Secure (HTTPS) kullanılmaktadır. Fakat kullanıcıyı takibe alan bir saldırgan varsa ve MitM ile araya girmişse SSL bağlantılarını da taklit edebilir. Güvenli bağlantı yapmak istenildiğinde tarayıcı sitenin sertifikasyon sorunu olduğunu söyleyecektir.

Birçok kullanıcı sertifika hatasının ne olduğunu bile anlamadan yaptığı işin devam etmesini isteyerek sahte sertifikayı onaylamaktadır. Sahte sertifika kullanıcı tarafından güvenilir olarak kabul edildiği anda yapılan bağlantı SSL olsa bile Facebook, Messenger şifreleri ve yapılan tüm yazışmalar saldırgana ulaşabilmektedir.

Sonuç olarak, ortak kullanıma açık alanlarda yapılan bağlantılarda tarayıcı sertifika konusunda uyarı vermesi durumunda bağlantının kesilmesi ve devam edilmemesi en güvenilir yol olacaktır.